Sediakan SSH pada Router Anda untuk Akses Web Secure dari mana-mana sahaja

Menyambung ke internet dari hotspot Wi-Fi, di tempat kerja, atau di tempat lain jauh dari rumah, mendedahkan data anda kepada risiko yang tidak perlu. Anda boleh mengonfigurasi router anda dengan mudah untuk menyokong terowong yang selamat dan melindungi peramban pelayar jauh anda-baca untuk melihat bagaimana.

Apakah dan Mengapa Mengadakan Terowong Selamat??

Anda mungkin ingin tahu mengapa anda mahu memasang terowong yang selamat dari peranti anda ke penghala rumah anda dan manfaat apa yang akan anda raih dari projek tersebut. Mari letakkan beberapa senario yang berbeza yang melibatkan anda menggunakan internet untuk menggambarkan manfaat terowong selamat.

Senario satu: Anda berada di kedai kopi menggunakan komputer riba anda untuk melayari internet melalui sambungan Wi-Fi percuma mereka. Data meninggalkan modem Wi-Fi anda, bergerak melalui udara yang tidak dienkripsi ke nod Wi-Fi di kedai kopi, dan kemudian dihantar ke internet yang lebih besar. Semasa penghantaran dari komputer anda ke internet yang lebih besar, data anda terbuka lebar. Sesiapa sahaja yang menggunakan peranti Wi-Fi di kawasan itu boleh menghidu data anda. Sangat mudah menyakitkan yang berumur 12 tahun yang bermotivasi dengan komputer riba dan salinan Firesheep dapat merebut kelayakan anda untuk semua jenis perkara. Ia seolah-olah anda berada di dalam bilik penuh dengan pembesar suara berbahasa Inggeris, bercakap ke dalam telefon berbahasa Mandarin Cina. Ketika seseorang yang bercakap bahasa Mandarin masuk (Wi-Fi sniffer) privasi pseudo anda hancur.

Senario dua: Anda berada di kedai kopi menggunakan komputer riba anda untuk melayari internet menerusi sambungan Wi-Fi percuma mereka sekali lagi. Kali ini anda telah menubuhkan terowong terenkripsi antara komputer riba dan penghala rumah anda menggunakan SSH. Lalu lintas anda dihalakan melalui terowong ini langsung dari komputer riba anda ke penghala rumah anda yang berfungsi sebagai pelayan proksi. Saluran paip ini tidak dapat ditembusi untuk menghidupkan Wi-Fi yang akan melihat apa-apa kecuali aliran data yang disulitkan. Tidak peduli betapa pintarnya penubuhan, betapa amannya sambungan Wi-Fi, data anda tetap di dalam terowong terenkripsi dan hanya meninggalkannya sebaik sahaja ia telah mencapai sambungan internet rumah anda dan keluar ke internet yang lebih besar.

Dalam senario, anda melayari terbuka; dalam senario dua, anda boleh log masuk ke bank atau laman web peribadi lain dengan keyakinan yang sama dari komputer rumah anda.

Walaupun kami menggunakan Wi-Fi dalam contoh kami, anda boleh menggunakan terowong SSH untuk mengamankan sambungan garis keras untuk, katakan, melancarkan pelayar pada rangkaian jauh dan menumbuk lubang melalui firewall untuk melayari secara bebas seperti yang anda lakukan pada sambungan rumah anda.

Bunyi baik bukan? Ia sangat mudah untuk ditubuhkan supaya tidak ada masa seperti masa kini-anda boleh mempunyai terowong SSH anda dan berjalan dalam masa sejam.

Apa yang Anda Perlu

Terdapat banyak cara untuk menyediakan sebuah terowong SSH untuk menjamin pelayaran web anda. Untuk tutorial ini, kami memberi tumpuan kepada menubuhkan terowong SSH dengan cara yang paling mudah dengan jumlah kekecohan yang paling sedikit untuk pengguna dengan penghala rumah dan mesin berasaskan Windows. Untuk mengikuti tutorial kami, anda memerlukan perkara berikut:

- Router yang menjalankan firmware yang dimodifikasi Tomato atau DD-WRT.

- Seorang pelanggan SSH seperti PuTTY.

- Pelayar web yang SOCKS-serasi seperti Firefox.

Untuk panduan kami, kami akan menggunakan Tomato tetapi arahannya hampir sama dengan yang anda akan ikuti untuk DD-WRT jadi jika anda menjalankan DD-WRT berasa bebas untuk mengikuti. Jika anda tidak mempunyai firmware yang diubah suai di router anda, lihat panduan kami untuk memasang DD-WRT dan Tomato sebelum meneruskan.

Menjana Kunci untuk Terowong Terenkripsi kami

Walaupun ia mungkin kelihatan aneh untuk melompat ke kanan untuk menjana kunci sebelum kita mengkonfigurasi pelayan SSH, jika kita mempunyai kunci bersedia, kita akan dapat mengkonfigurasi pelayan dalam satu pas.

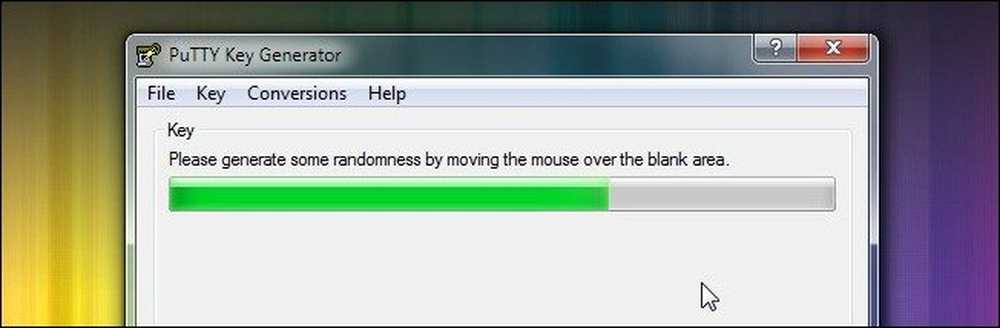

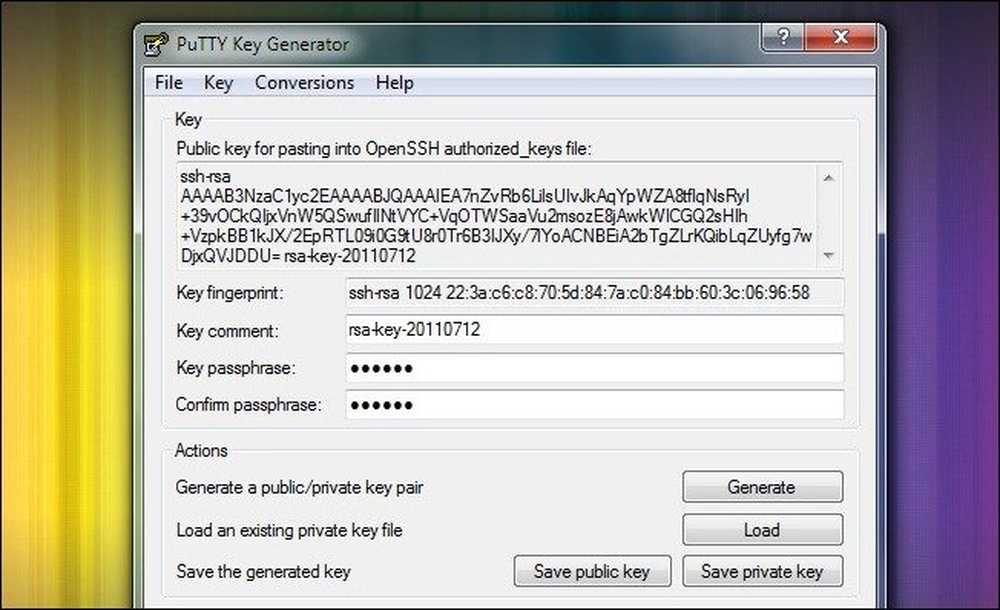

Muat turun pek PuTTY penuh dan keluarkannya ke folder pilihan anda. Di dalam folder, anda akan mendapati PUTTYGEN.EXE. Lancarkan aplikasi dan klik Kunci -> Buat pasangan kunci. Anda akan melihat skrin seperti yang digambarkan di atas; gerakkan tetikus anda untuk menghasilkan data rawak untuk proses penciptaan utama. Setelah proses selesai, tetingkap Generator Key PuTTY anda seharusnya kelihatan seperti ini; teruskan dan masukkan kata laluan yang kuat:

Setelah anda memasukkan kata laluan, teruskan dan klik Simpan kekunci peribadi. Menyembunyikan fail PPP yang terhasil di tempat yang selamat. Salin dan tampal kandungan kotak "Kunci awam untuk menampal ..." ke dalam dokumen TXT sementara buat masa sekarang.

Jika anda merancang untuk menggunakan pelbagai peranti dengan pelayan SSH anda (seperti komputer riba, netbook, dan telefon pintar), anda perlu menghasilkan pasangan kunci untuk setiap peranti. Teruskan dan jana kata laluan, dan simpan pasangan kunci tambahan yang anda perlukan sekarang. Pastikan anda menyalin dan tampal setiap kunci awam baru ke dalam dokumen sementara anda.

Mengkonfigurasi Penghala Anda untuk SSH

Kedua-dua Tomato dan DD-WRT mempunyai pelayan SSH terbina dalam. Ini hebat kerana dua sebab. Pertama sekali, ia menjadi kesakitan yang besar untuk telnet ke penghala anda untuk memasang pelayan SSH secara manual dan konfigurasikannya. Kedua, kerana anda menjalankan pelayan SSH pada router anda (yang mungkin menggunakan kuasa kurang daripada mentol), anda tidak perlu meninggalkan komputer utama anda hanya untuk pelayan SSH yang ringan.

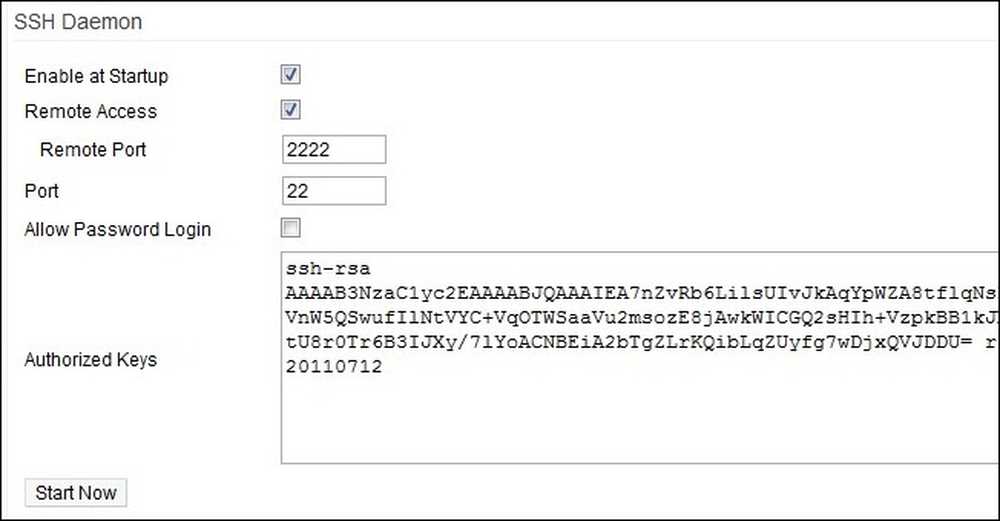

Buka penyemak imbas web pada mesin yang disambungkan ke rangkaian tempatan anda. Navigasi ke antara muka web router anda, untuk router kami-Linksys WRT54G yang menjalankan Tomato-alamatnya adalah http://192.168.1.1. Masuk ke antara muka web dan navigasi ke Pentadbiran -> SSH Daemon. Di sana anda perlu menyemak kedua-duanya Dayakan di Startup dan Akses Jauh. Anda boleh menukar port jauh jika anda inginkan tetapi satu-satunya manfaat untuk berbuat demikian ialah ia membocorkan sebab pelabuhan terbuka jika sesiapa mengimbas anda. Nyahtanda Benarkan Login Kata Laluan. Kami tidak akan menggunakan log masuk kata laluan untuk mengakses penghala dari jauh, kami akan menggunakan pasangan kunci.

Tampalkan kunci awam yang anda hasilkan pada bahagian terakhir tutorial ini Kunci yang Dibenarkan kotak. Setiap kunci harus menjadi entri sendiri yang dipisahkan oleh break line. Bahagian pertama kunci ssh-rsa adalah sangat penting. Jika anda tidak memasukkannya dengan setiap kunci awam, mereka akan kelihatan tidak sah kepada pelayan SSH.

Klik Mula sekarang dan kemudian tatal ke bahagian bawah antara muka dan klik Simpan. Pada ketika ini, pelayan SSH anda berjalan dan berjalan.

Mengkonfigurasi Komputer Jauh Anda untuk Akses Server SSH Anda

Di sinilah sihir berlaku. Anda mempunyai pasangan utama, anda mempunyai pelayan dan berjalan, tetapi tidak ada yang bernilai apa-apa kecuali anda dapat menyambung jauh dari medan dan terowong ke penghala anda. Masa untuk merobohkan buku bersih kami yang dipercayai Windows 7 dan bersedia untuk berfungsi.

Pertama, salin folder PuTTY yang anda buat ke komputer lain anda (atau semak muat turun dan ekstrak semula). Dari sini semua arahan tertumpu pada komputer jauh anda. Jika anda menjalankan Penjana Kunci PuTTy pada komputer rumah anda pastikan anda telah bertukar ke komputer mudah alih anda untuk keseluruhan tutorial. Sebelum anda menyelesaikan, anda juga perlu memastikan anda mempunyai salinan fail.PPK yang anda buat. Sebaik sahaja anda mempunyai PuTTy diekstrak dan PPP di tangan, kami bersedia untuk meneruskan.

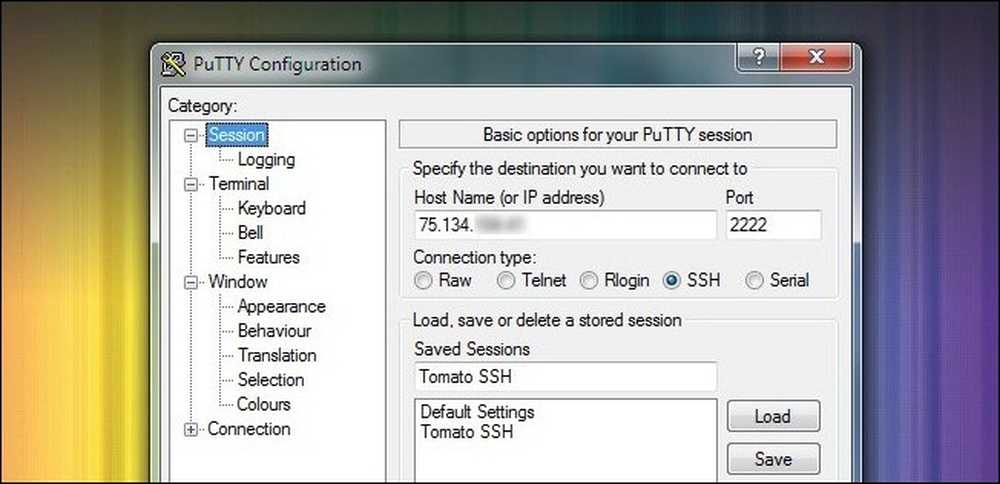

Pelancaran PuTTY. Skrin pertama yang anda lihat ialah Sesi skrin. Di sini anda perlu memasukkan alamat IP sambungan internet rumah anda. Ini bukan IP router anda di LAN tempatan ini adalah IP modem / router anda seperti yang dilihat oleh dunia luar. Anda boleh menemuinya dengan melihat halaman Status utama dalam antara muka web penghala anda. Tukar Pelabuhan ke 2222 (atau apa sahaja yang anda masukkan dalam proses konfigurasi Daemon SSH). Pastikan SSH diperiksa. Teruskan dan berikan nama sesi anda supaya anda boleh simpannya untuk kegunaan masa depan. Kami bertajuk dengan kami Tomato SSH.

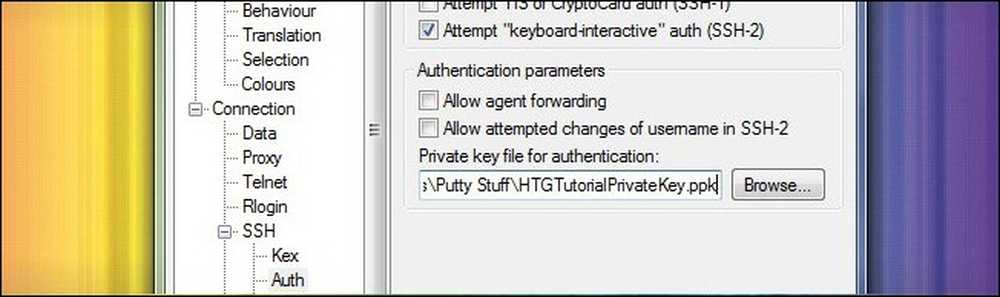

Navigasi, melalui anak panah kiri, ke bawah Sambungan -> Pengarang. Di sini anda perlu klik butang Semak imbas dan pilih fail PPP yang anda simpan dan dibawa ke mesin jauh anda.

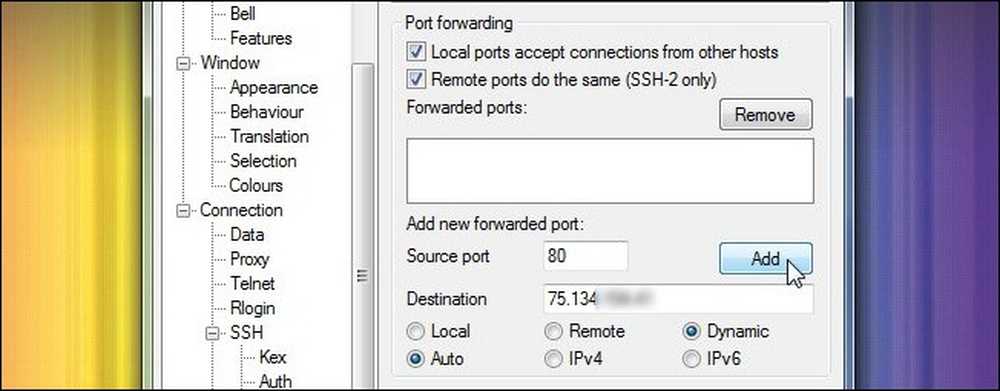

Semasa dalam menu sub-SSH, terus ke SSH -> Tunnels. Di sini kita akan mengkonfigurasi PuTTY berfungsi sebagai pelayan proksi untuk komputer mudah alih anda. Semak kedua-dua kotak di bawah Penghantaran Pelabuhan. Di bawah, dalam Tambah port diteruskan baharu seksyen, masukkan 80 untuk Pelabuhan sumber dan alamat IP penghala anda untuk Destinasi. Semak Auto dan Dinamik kemudian klik Tambah.

Periksa semula bahawa entri telah muncul di Pelabuhan yang dituju kotak. Navigasi balik Sesi seksyen dan klik Simpan sekali lagi untuk menyimpan semua kerja konfigurasi anda. Sekarang klik Buka. PuTTY akan melancarkan tetingkap terminal. Anda mungkin mendapat amaran pada titik ini yang menunjukkan bahawa kunci tuan rumah pelayan tidak berada dalam registri. Teruskan dan pastikan bahawa anda mempercayai tuan rumah. Jika anda bimbang mengenainya, anda boleh membandingkan rentetan cap jari yang diberikan kepada anda dalam mesej amaran dengan cap jari kunci yang anda hasilkan dengan memuatkannya dalam Penjana Kunci PuTTY. Sebaik sahaja anda telah membuka PuTTY dan mengklik amaran anda harus melihat skrin yang kelihatan seperti ini:

Di terminal anda hanya perlu melakukan dua perkara. Pada jenis prompt login akar. Pada petikan laluan terus masukkan kata laluan RSA keyring anda-ini adalah kata laluan yang anda buat beberapa minit yang lalu apabila anda menjana kunci anda dan bukan kata laluan penghala anda. Cakera penghala akan dimuatkan dan anda selesai pada prompt arahan. Anda telah membentuk sambungan yang selamat antara PuTTY dan penghala rumah anda. Sekarang kita perlu mengarahkan aplikasi anda bagaimana untuk mengakses PuTTY.

Nota: Sekiranya anda ingin mempermudah proses dengan harga sedikit menurunkan keselamatan anda, anda boleh menjana keypair tanpa kata laluan dan tetapkan PuTTY untuk log masuk ke akaun root secara automatik (anda boleh toggle tetapan ini di bawah Sambung -> Data -> Login Auto ). Ini mengurangkan proses sambungan PuTTY untuk hanya membuka aplikasi, memuatkan profil, dan mengklik Terbuka.

Mengkonfigurasi Penyemak Imbas Anda untuk Sambungkan ke PuTTY

Pada ketika ini dalam tutorial server anda sedang berjalan, komputer anda tersambung kepadanya, dan hanya satu langkah tetap. Anda perlu memberitahu aplikasi penting untuk menggunakan PuTTY sebagai pelayan proksi. Sebarang aplikasi yang menyokong protokol SOCKS boleh dikaitkan dengan PuTTY-seperti Firefox, mIRC, Thunderbird, dan uTorrent, untuk menamakan beberapa-jika anda tidak pasti jika aplikasi menyokong SOCKS digali di dalam menu pilihan atau merujuk dokumentasi. Ini adalah elemen penting yang tidak boleh diabaikan: semua lalu lintas anda tidak disalurkan melalui proksi PuTTY secara lalai; ia mestilah dilampirkan kepada pelayan SOCKS. Anda boleh, sebagai contoh, mempunyai penyemak imbas web di mana anda menghidupkan SOCKS dan penyemak imbas web yang anda tidak lakukan-sama ada pada mesin yang sama-dan satu akan menyulitkan lalu lintas anda dan satu tidak akan.

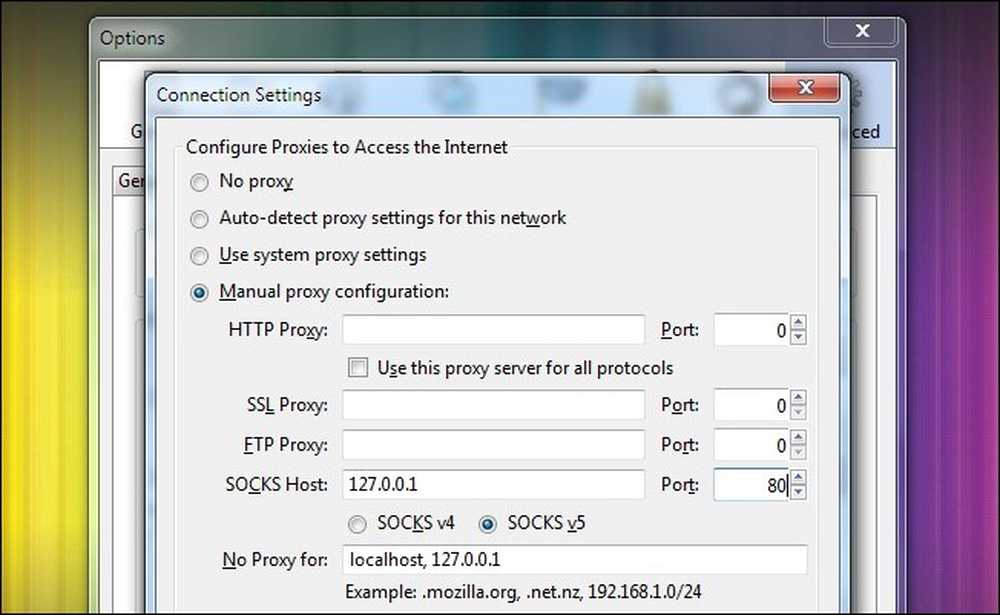

Untuk tujuan kami, kami ingin memastikan penyemak imbas web kami, Firefox Portable, yang cukup mudah. Proses konfigurasi untuk Firefox diterjemahkan kepada praktikal apa-apa aplikasi yang anda perlukan untuk memasukkan maklumat SOCKS untuk. Lancarkan Firefox dan navigasi ke Pilihan -> Lanjutan -> Tetapan. Dari dalam Tetapan Sambungan menu, pilih Konfigurasi proksi manual dan di bawah SOCKS Host plug in 127.0.0.1-anda menyambungkan ke aplikasi PuTTY yang berjalan di komputer tempatan anda, jadi anda mesti meletakkan IP hos tempatan, bukan IP penghala anda seperti yang anda buat di setiap slot setakat ini. Tetapkan port ke 80, dan klik okey.

Kami mempunyai satu tweak sedikit kecil untuk memohon sebelum kita semua ditetapkan. Firefox, secara lalai, tidak melayan permintaan DNS melalui pelayan proksi. Ini bermakna lalu lintas anda akan sentiasa disulitkan tetapi seseorang yang mengamati sambungan akan melihat semua permintaan anda. Mereka tahu anda berada di Facebook.com atau Gmail.com tetapi mereka tidak akan dapat melihat apa-apa lagi. Sekiranya anda mengarahkan permintaan DNS melalui SOCKS, anda perlu menghidupkannya.

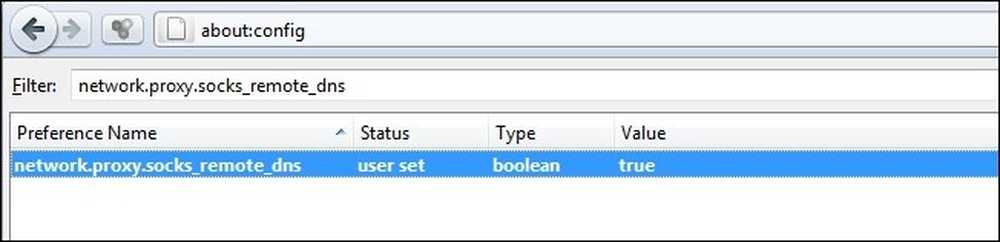

Taipkan mengenai: config di bar alamat, kemudian klik "Saya akan berhati-hati, saya berjanji!" jika anda mendapat amaran tegas tentang bagaimana anda boleh mengacaukan penyemak imbas anda. Tampal network.proxy.socks_remote_dns ke dalam Penapis: kotak dan kemudian klik kanan pada entri untuk network.proxy.socks_remote_dns dan Togol ia kepada Benar. Dari sini, kedua-dua pelayaran anda dan permintaan DNS anda akan dihantar melalui terowong SOCKS.

Walaupun kami mengkonfigurasi penyemak imbas kami untuk SSH-all-the-time, anda mungkin mahu menukar tetapan anda dengan mudah. Firefox mempunyai sambungan berguna, FoxyProxy, yang menjadikannya sangat mudah untuk menukar dan mematikan pelayan proksi anda. Ia menyokong banyak pilihan konfigurasi seperti menukar antara proksi berdasarkan domain yang anda sedang aktif, laman web yang anda lawati, dan sebagainya. Jika anda ingin dapat dengan mudah dan secara automatik mematikan perkhidmatan proksi anda berdasarkan sama ada anda berada di rumah atau jauh, sebagai contoh, FoxyProxy telah dilindungi. Pengguna Chrome ingin melihat Proxy Switchy! untuk fungsi yang sama.

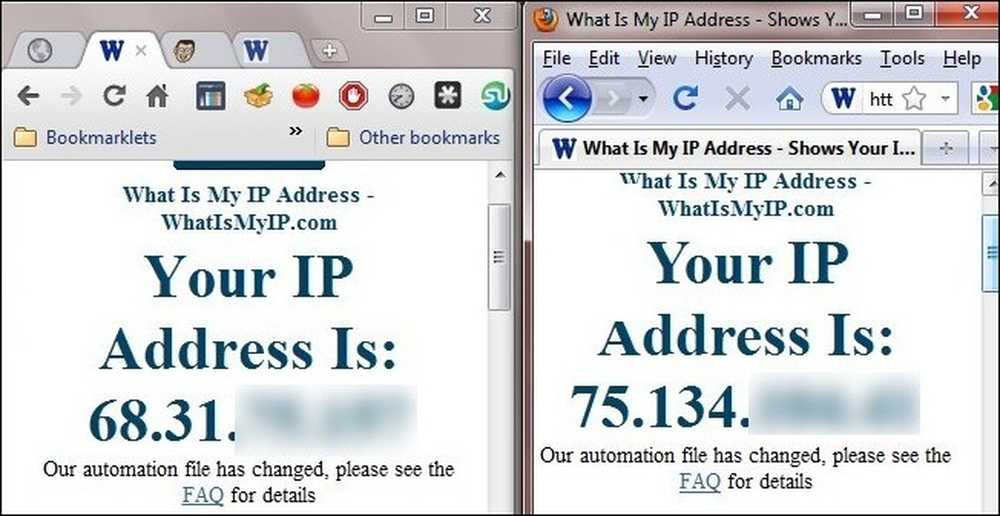

Mari kita lihat jika semuanya berfungsi seperti yang dirancang, adakah kita? Untuk menguji perkara, kami membuka dua pelayar: Chrome (dilihat di sebelah kiri) tanpa terowong dan Firefox (dilihat di sebelah kanan) yang baru dikonfigurasikan untuk menggunakan terowong.

Di sebelah kiri kita melihat alamat IP dari nod Wi-Fi yang kita sambungkan ke dan di sebelah kanan, ihsan terowong SSH kita, kita melihat alamat IP penghala jauh kita. Semua lalu lintas Firefox sedang dialihkan melalui pelayan SSH. Kejayaan!

Mempunyai hujung atau trik untuk mendapatkan lalu lintas jauh? Gunakan pelayan SOCKS / SSH dengan aplikasi tertentu dan suka? Perlu bantuan memikirkan cara menyulitkan lalu lintas anda? Mari kita dengar tentangnya dalam komen.