Cara Mengetuk Rangkaian Anda (DD-WRT)

Pernahkah anda ingin mempunyai "asrama mengetuk" khas dengan penghala anda, memilikinya hanya "membuka pintu" apabila ketukan rahsia telah diiktiraf? How-To Geek menerangkan cara memasang daemon Knock pada DD-WRT.

Imej oleh Bfick dan Aviad Raviv

Jika anda belum lagi, pastikan dan semak artikel sebelumnya dalam siri ini:

- Hidupkan Penghala Rumah Anda Ke Router Super-Powered dengan DD-WRT

- Cara Pasang Perisian Tambahan Di Penghala Rumah Anda (DD-WRT)

- Cara Hapus Iklan dengan Pixelserv di DD-WRT

Dengan mengandaikan anda sudah biasa dengan topik tersebut, teruskan membaca. Perlu diingat bahawa panduan ini sedikit lebih teknikal, dan pemula harus berhati-hati semasa memodifikasi penghala mereka.

Gambaran keseluruhan

Secara tradisinya, untuk dapat berkomunikasi dengan peranti / perkhidmatan seseorang harus memulakan penuh sambungan rangkaian dengannya. Bagaimanapun, pendedahan itu, apa yang dipanggil dalam usia keselamatan, permukaan serangan. Daemon Knock adalah sejenis sniffer rangkaian yang boleh bertindak balas apabila urutan pra-konfigurasi diperhatikan. Sebagai sambungan tidak perlu dibuat agar daemon mengetuk mengenali urutan yang dikonfigurasikan, permukaan serangan dikurangkan sambil mengekalkan fungsi yang diingini. Dalam ertikata, kita akan prasyarat penghala dengan a dikehendaki "Dua bit" tindak balas (tidak seperti Roger miskin ...).

Dalam artikel ini kita akan:

- Tunjukkan cara menggunakan Knockd untuk mempunyai router Wake-On-Lan komputer di rangkaian tempatan anda.

- Tunjukkan bagaimana untuk mencetuskan urutan Knock dari aplikasi Android, serta komputer.

Nota: Walaupun arahan pemasangan tidak lagi relevan, anda boleh menonton siri filem yang saya buat "jalan balik masa", untuk melihat keseluruhan ringkasan mengkonfigurasi untuk mengetuk. (Hanya alasan pembentangan mentah).

Implikasi keselamatan

Perbincangan tentang "bagaimana selamat adalah Knockd?", Adalah panjang dan tarikh kembali banyak millenia (di internet tahun) tetapi garis bawah adalah ini:

Knock adalah lapisan keselamatan yang tidak jelas, yang hanya perlu digunakan meningkatkan cara lain seperti penyulitan dan tidak boleh digunakan pada dirinya sendiri sebagai akhir semuanya menjadi semua langkah keselamatan.

Prasyarat, Andaian & Cadangan

- Ia diandaikan bahawa anda mempunyai penghala DD-WRT yang membolehkan Opkg.

- Sesetengah kesabaran kerana ini mungkin mengambil masa "untuk sementara".

- Adalah sangat disyorkan bahawa anda mendapatkan akaun DDNS untuk IP luaran anda (biasanya dinamik).

Mari dapatkan retak

Pemasangan & konfigurasi Asas

Pasang daemon Knock dengan membuka terminal ke penghala dan mengeluarkan:

opkg update; opkg memasang knockd

Sekarang bahawa Knockd dipasang, kita perlu mengkonfigurasi urutan dan arahan yang mencetuskan yang akan dilaksanakan sebaik sahaja ia dicetuskan. Untuk melakukan ini, buka fail "knockd.conf" dalam editor teks. Pada penghala ini:

vi / opt/etc/knockd.conf

Jadikan kandungannya seperti:

[pilihan]

logfile = /var/log/knockd.log

UseSyslog

[wakelaptop]

urutan = 56,56,56,43,43,43,1443,1443,1443

seq_timeout = 30

command = / usr / sbin / wol aa: bb: cc: dd: ee: 22 -i $ (nvram get lan_ipaddr | cut -d. -f 1,2,3) .255

tcpflags = sync

Mari kita jelaskan di atas:

- Segmen "pilihan" membolehkan seseorang untuk mengkonfigurasi parameter global untuk daemon. Dalam contoh ini kami telah mengarahkan daemon untuk menyimpan log dalam kedua-dua syslog dan dalam fail. Walaupun ia tidak memudaratkan menggunakan kedua-dua pilihan bersama, anda harus menganggap hanya satu daripada mereka.

- Segmen "wakelaptop", adalah contoh urutan yang akan mencetuskan arahan WOL ke LAN anda untuk komputer dengan alamat MAC aa: bb: cc: dd: ee: 22.

Nota: Perintah di atas, menganggap kelakuan lalai mempunyai subnet C kelas.

Untuk menambah lebih banyak urutan, hanya salin & tampal segmen "wakelaptop" dan sesuaikan dengan parameter baru dan / atau perintah yang akan dilaksanakan oleh penghala.

Memulakan

Untuk mempunyai penghala yang memanggil daemon pada permulaan, masukkan di bawah ke skrip "geek-init" dari panduan OPKG:

knockd -d -c /opt/etc/knockd.conf -i "$ (nvram get wan_ifname)"

Ini akan memulakan daemon Knock pada antara muka "WAN" router anda, supaya ia akan mendengar paket dari internet.

Mengetuk dari Android

Dalam usia mudah alih yang hampir mustahak untuk "mempunyai aplikasi untuk itu" ... jadi StavFX mencipta satu untuk tugas :)

Aplikasi ini melaksanakan urutan mengetuk terus dari peranti Android anda dan ia menyokong membuat widget pada skrin rumah anda.

- Pasang aplikasi Knocker dari pasaran Android (juga sila bersikap baik dan memberikan penilaian yang baik).

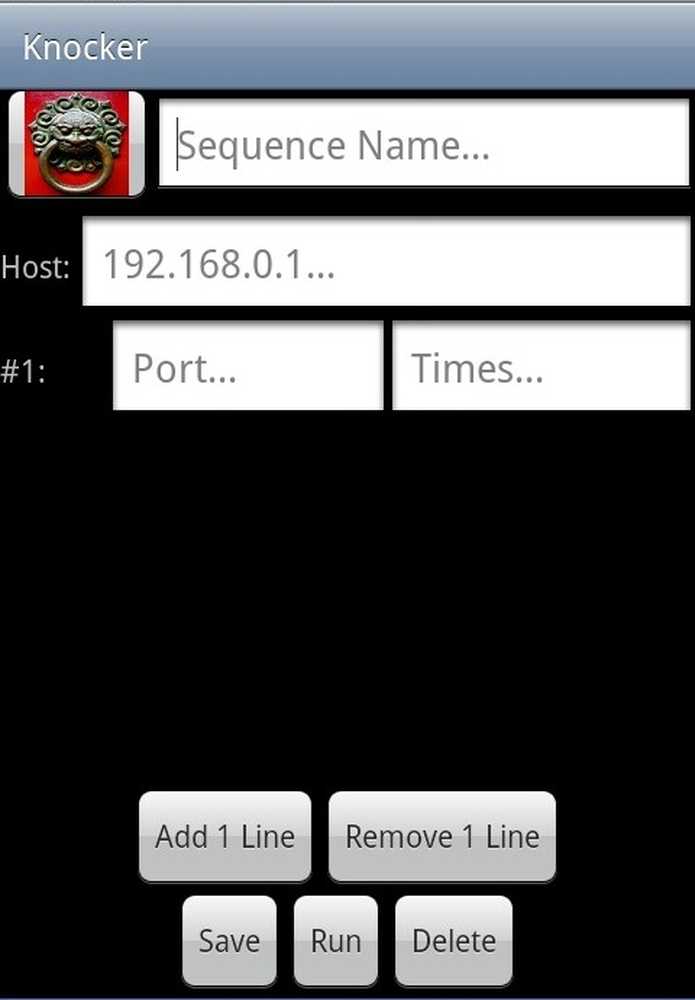

- Setelah dipasang pada peranti anda, lancarkannya. Anda harus disambut dengan sesuatu seperti:

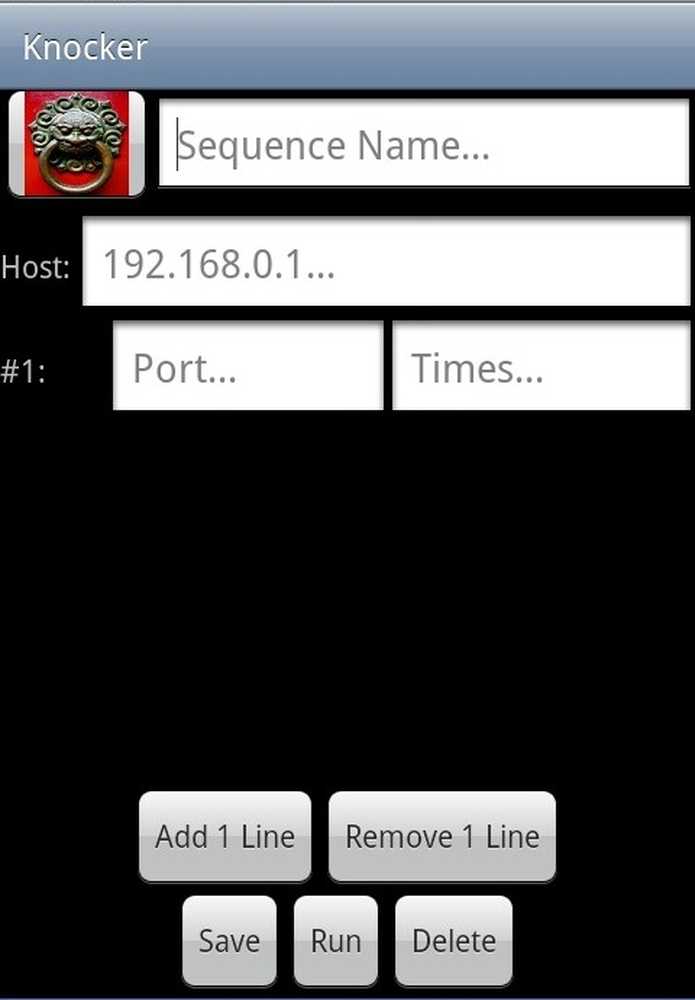

- Anda mungkin lama menekan ikon contoh untuk mengeditnya, atau klik "menu" untuk menambah entri baru. Kemasukan baru akan kelihatan seperti:

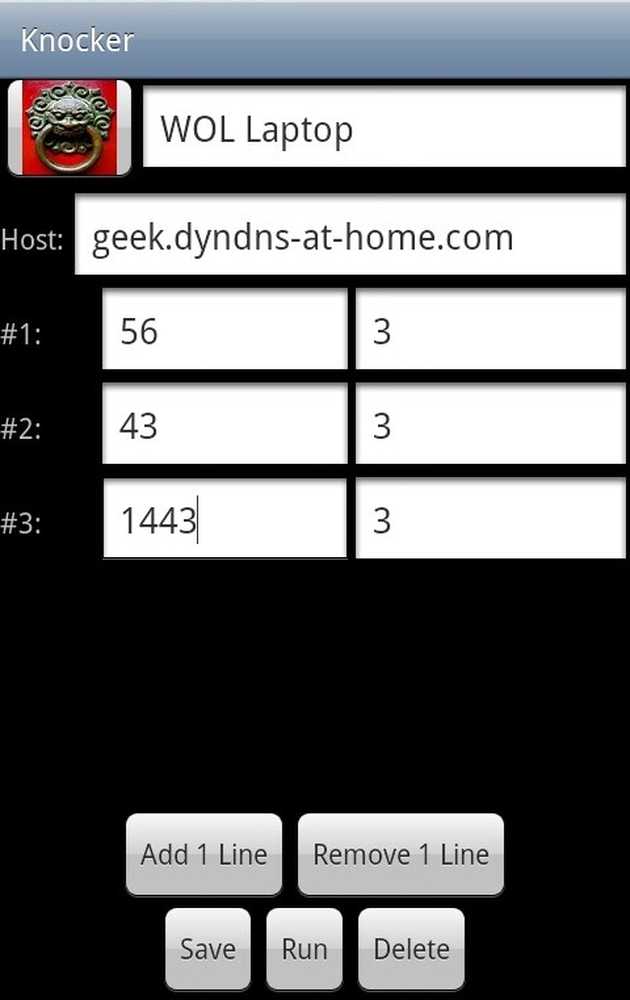

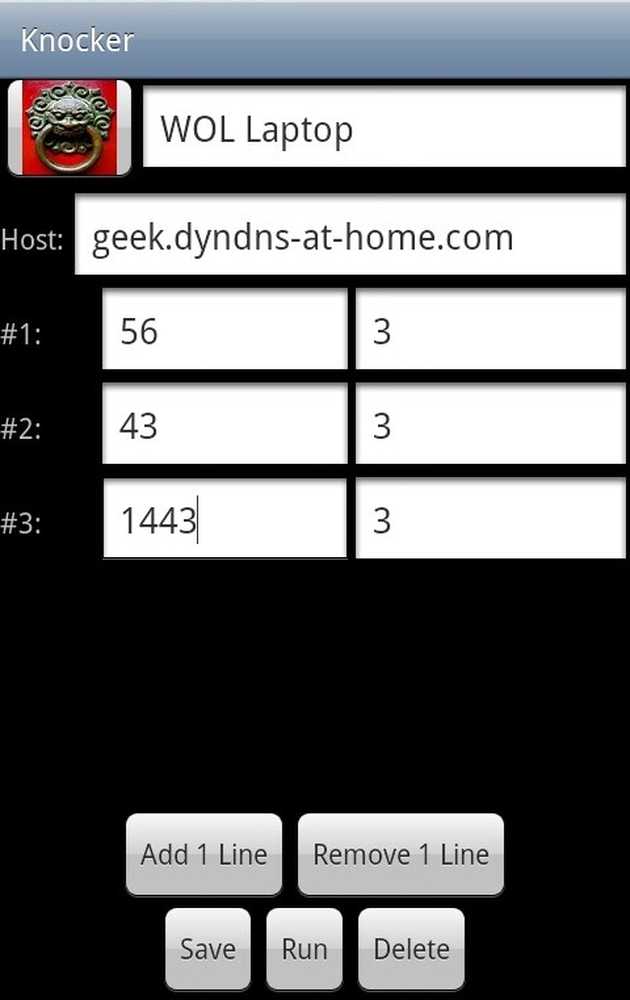

- Tambah garisan dan isi maklumat yang diperlukan untuk Knocking anda. Untuk contoh konfigurasi WOL dari atas ini akan:

- Opsyenal menukar ikon dengan menekan lama ikon di sebelah nama Knock.

- Simpan Knock.

- Ketik satu Knock baru di skrin utama untuk mengaktifkannya.

- Secara pilihan membuat widget untuknya pada skrin utama.

Perlu diingat bahawa walaupun kami telah mengkonfigurasi fail konfigurasi contoh dengan kumpulan 3 untuk setiap port (kerana bahagian Telnet di bawah), dengan aplikasi ini tidak ada batasan pada jumlah ulangan (jika sama sekali) untuk port.

Bersenang-senang dengan menggunakan aplikasi yang StavFX telah menyumbangkan :-)

Knock dari Windows / Linux

Walaupun adalah mungkin untuk melaksanakan Knocking dengan mudah utiliti rangkaian a.k.a "Telnet", Microsoft telah memutuskan bahawa Telnet adalah "risiko keselamatan" dan kemudian tidak lagi memasangnya secara lalai pada tingkap moden. Jika anda bertanya kepada saya "Mereka yang boleh melepaskan kebebasan penting untuk mendapatkan keselamatan sementara, tidak layak mendapat kebebasan atau keselamatan. ~ Benjamin Franklin "tetapi saya menggeletar.

Sebab kami menetapkan urutan contoh kepada kumpulan 3 untuk setiap port, ialah apabila telnet tidak dapat menyambung ke port yang dikehendaki, ia akan mencuba lagi 2 kali lagi secara automatik. Ini bermakna telnet sebenarnya akan mengetuk 3 kali sebelum menyerah. Jadi yang perlu kita lakukan ialah melaksanakan arahan telnet sekali untuk setiap port dalam kumpulan pelabuhan. Ini juga sebabnya selang waktu tunggu selama 30 saat telah dipilih, kerana kita perlu menunggu tamat masa telnet untuk setiap port sehingga kita melaksanakan kumpulan port seterusnya. Adalah disyorkan bahawa apabila anda selesai dengan fasa ujian, anda mengautomasikan prosedur ini dengan skrip Batch / Bash yang mudah.

Menggunakan urutan contoh kami ini akan kelihatan seperti:

- Jika anda pada tingkap, ikuti arahan MS untuk memasang Telnet.

- Jatuh ke baris arahan dan isu:

telnet geek.dyndns-at-home.com 56

telnet geek.dyndns-at-home.com 43

telnet geek.dyndns-at-home.com 1443

Jika semua berjalan lancar, itu sepatutnya.

Penyelesaian masalah

Jika penghala anda tidak bertindak balas kepada urutan, berikut adalah beberapa langkah penyelesaian masalah yang mungkin anda ambil:

- Lihat log - Knockd akan menyimpan log yang boleh anda lihat dalam masa nyata untuk melihat jika urutan mengetuk tiba ke daemon dan jika arahan telah dilaksanakan dengan betul.

Dengan mengandaikan sekurang-kurangnya anda menggunakan fail log seperti contoh di atas, untuk melihatnya secara real-time, isu dalam terminal:ekor -f /var/log/knockd.log - Berhati-hati dengan firewall - Kadang-kadang ISP, tempat kerja atau kafe internet, ambil kebebasan menyekat komunikasi untuk anda. Dalam kes sedemikian, semasa penghala anda boleh mendengar, mengetuk pada port yang disekat oleh mana-mana bahagian rantai, tidak akan sampai ke penghala dan ia akan mempunyai masa yang sukar untuk bertindak balas kepada mereka. Oleh itu, disyorkan untuk mencuba kombinasi yang menggunakan port terkenal seperti 80, 443, 3389 dan sebagainya sebelum mencuba yang lebih rawak. Sekali lagi, anda boleh melihat log untuk melihat apa port yang sampai ke antara muka WAN router.

- Cuba urutan secara dalaman - Sebelum melibatkan kerumitan di atas yang mana bahagian lain rantaian boleh diperkenalkan, disarankan agar anda cuba untuk melaksanakan urutan secara dalaman untuk melihat bahawa mereka A. memukul penghala seperti yang anda fikir mereka harus B. melaksanakan perintah / s seperti yang dijangkakan. Untuk mencapai ini, anda boleh memulakan Knockd semasa terikat pada antara muka LAN anda dengan:

knockd -d -i "$ (nvram get lan_ifnameq)" -c /opt/etc/knockd.confSetelah di atas dilaksanakan, anda boleh mengarahkan klien Knocking ke IP dalaman penghala dan bukannya yang luarannya.

Petua: Kerana knockd mendengarkan pada tahap "antara muka" dan bukan tahap IP, anda mungkin ingin mempunyai contoh KnockD berjalan pada muka LAN sepanjang masa. Sebagai "Knocker" telah dikemas kini untuk menyokong dua tuan rumah untuk mengetuk, berbuat demikian akan untuk memudahkan dan menyatukan profil mengetuk anda. - Ingat sebelah mana anda di - Tidak dapat mengetuk antara muka WAN dari antara muka LAN dalam konfigurasi di atas. Sekiranya anda ingin mengetuk tidak kira "apa sisi anda" anda boleh menjalankan syaitan dua kali, Setelah terikat ke WAN seperti dalam artikel dan sekali terikat pada LAN seperti dalam langkah penyahpepijatan dari atas. Tidak ada masalah untuk menjalankan kedua-duanya bersama dengan memasukkan arahan dari atas ke skrip geek-init yang sama.

Kenyataan

Walaupun contoh di atas boleh dicapai dengan pelbagai kaedah lain, kami berharap anda dapat menggunakannya untuk belajar bagaimana untuk mencapai lebih banyak perkara yang lebih awal. Bahagian dua untuk artikel ini yang menyembunyikan perkhidmatan VPN di sebalik ketukan akan datang, jadi tunggu.Melalui Mengetuk, anda akan dapat: Port terbuka dinamik, Lumpuhkan / Aktifkan perkhidmatan, jauh dari komputer WOL dan banyak lagi ...