Apa Hack Dropbox Boleh Mengajar Anda Mengenai Keadaan Keselamatan Web

Dalam seminggu yang lalu, Dropbox telah membuat tajuk utama mengenai hack yang menyaksikan alamat e-mel dan kata laluan 68 juta akaun Dropbox dikompromi. Bagi mana-mana pengguna Dropbox ini sudah tentu menjadi satu perkara yang membimbangkan, terutamanya jika anda menyimpan apa-apa dalam Dropbox, sama ada peribadi atau untuk kerja.

Foto, dokumen, data dan lain-lain boleh diakses tanpa pengetahuan anda menggunakan alamat e-mel dan kata laluan anda yang hilang dalam hack tertentu itu. Berita baiknya adalah tidak ada apa-apa laporan tentang apa-apa yang jahat yang keluar dari hack Dropbox, setakat ini. Walau bagaimanapun, itu tidak bermakna bahawa tiada apa yang perlu dikhuatiri.

Mengenai hack Dropbox

Pertama sekali, mari kita dapatkan cara ini: hack Dropbox tidak hanya berlaku minggu lepas. Lebih daripada 68 juta alamat e-mel dan kata laluan dicuri dalam hack, ya, tetapi hack itu sendiri berlaku 4 tahun yang lalu, kembali pada tahun 2012.

Daripada bayangkan adegan penggodam Hollywood (ramai yang mendapat peretasan sangat salah), hack itu menjadi kerana kesilapan manusia.

Hacker telah menggunakan nama pengguna dan kata laluan dari pelanggaran data lain untuk log masuk ke akaun Dropbox. Salah satu akaun ini milik seorang pekerja Dropbox, yang telah menggunakan kata laluan yang sama untuk kedua-dua tapak yang dilanggar dan akaun Dropbox mereka.

Secara kebetulan, pekerja yang sama mempunyai folder penuh dokumen yang mengandungi alamat e-mel 68,680,741 akaun Dropbox dan juga hashed kata laluan. Permainan, tetapkan dan padankan.

1. Dropbox tidak bersendirian; LinkedIn juga digodam

Kembali pada Mei 2016, LinkedIn mengumumkan sesuatu yang serupa dengan hack Dropbox minggu lalu. Mereka meminta pengguna LinkedIn untuk menukar kata laluan mereka "sebagai amalan terbaik" selepas menyedari kecurian satu set e-mel dan kata laluan yang telah berlaku - anda meneka - pada tahun 2012.

Sekiranya anda mengklik pautan tersebut dalam perenggan yang terdahulu, anda tidak akan dapati menyebut betapa besar kehilangan data ini walaupun perasaan mendesak adalah jelas dengan kemas kini kerap ke halaman tertentu.

Apa yang berlaku ialah lebih daripada 117 juta Akaun LinkedIn telah terjejas, walaupun ada kemungkinan nombor sebenar boleh setinggi 167 juta.

2. Mengapakah kata laluan yang digodam sekarang disapu semula?

Data set untuk kedua-dua Dropbox dan LinkedIn dilaporkan sedang didagangkan di web gelap sekarang (atau mereka, yang membawa sehingga seminggu yang lalu).

Set LinkedIn pada mulanya dijual pada harga $ 2,200 sementara Dropbox akan sedikit lebih $ 1,200 - kedua-duanya nilai set data ini semakin berkurangan apabila mereka berada di sana, sebagai sekali sebahagian besar pengguna telah mengubah kata laluan, set data tidak begitu bernilai.

Tetapi mengapa sekarang? Empat tahun selepas hack itu? Yang paling dekat saya mendapat jawapannya adalah dari Troy Hunt (dia mendapat sebutan sedikit dalam jawatan ini, dan banyak lagi di mana-mana sahaja) yang banyak menulis mengenai keselamatan siber. Saya hanya akan memetik apa yang dia katakan:

Tidak dapat dielakkan ada pemangkin, tetapi boleh jadi banyak perkara yang berbeza; penyerang akhirnya memutuskan untuk memonetinya, mereka sendiri menjadi sasaran dan kehilangan data atau akhirnya berdagang untuk sesuatu yang lain bernilai.

3. Hacks dan dumps data berlaku lebih kerap daripada semua orang yang peduli untuk mengakui

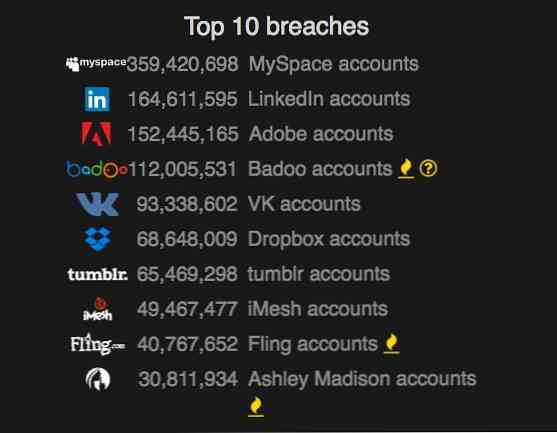

Semasa membaca mengenai hack Dropbox ini, saya mencari direktori pangkalan data ini, Vigilante.pw sebuah laman web yang mempunyai maklumat pelanggaran data. Pada titik penulisan ini, pangkalan data penuh mengandungi maklumat mengenai 1470 pelanggaran yang berjumlah lebih 2 bilion akaun yang dikompromi.

Yang paling banyak ialah hack Myspace pada tahun 2013. Rakaman itu terjejas lebih daripada 350 juta akaun.

Dalam direktori yang sama, penyertaan Dropbox sebanyak 68 juta adalah yang kesembilan terbesar dalam sejarah tempat pembuangan data yang diketahui, setakat ini; LinkedIn adalah yang kelima terbesar walaupun jika nombor itu diperbetulkan kepada 167 juta sebaliknya, itu akan menjadikannya dump data kedua terbesar dalam direktori.

(Perhatikan bahawa tarikh data dump untuk Dropbox dan LinkedIn disenaraikan sebagai 2012, bukan 2016.)

Walau bagaimanapun, tidak ada apa-apa yang digodam oleh Ashley Madison yang terkenal serta hack RockYou yang berubah-ubah tidak termasuk dalam direktori. Jadi apa yang berlaku di sana lebih besar daripada apa yang anda lihat di laman web ini.

hasibeenpwned.com juga sumber lain yang boleh digunakan untuk melihat keterukan hacks dan dumps data yang melanda perkhidmatan dan alat dalam talian.

Laman web ini dijalankan oleh Troy Hunt, seorang pakar keselamatan yang sering menulis tentang pelanggaran data dan isu keselamatan termasuk mengenai hack Dropbox baru-baru ini. Nota: tapak ini juga dilengkapi dengan alat pemberitahuan percuma yang akan memberi amaran kepada anda jika mana-mana e-mel anda telah dikompromi.

Anda akan dapat mencari senarai laman web yang dicadangkan, data yang telah disatukan ke laman web ini. Berikut adalah senarai 10 pelanggaran teratas (hanya lihat semua angka tersebut). Cari senarai lengkap di sini.

Masih dengan saya? Ia semakin teruk.

4. Dengan setiap pelanggaran data, penggodam menjadi lebih baik pada kata laluan retak

Siaran ini pada Ars Technica oleh Jeremi Gosney, keretas kata laluan profesional sepatutnya dibaca. Yang pendek adalah itu semakin banyak pelanggaran data terjadi, semakin mudah bagi hacker untuk retak masa depan kata laluan.

Hack RockYou berlaku kembali pada tahun 2009: 32 juta kata laluan dalam plaintext telah dibocorkan dan cracker kata laluan mendapat pandangan dalam bagaimana pengguna membuat dan menggunakan kata laluan.

Itulah hack yang menunjukkan bukti berapa sedikit pemikiran yang kami berikan untuk memilih kata laluan kami contohnya. 123456, iloveyou, Kata laluan. Tetapi yang lebih penting:

Pelanggaran RockYou merevolusi keretakan kata laluan.

Mendapatkan 32 juta kata laluan yang tidak diganggu, tanpa kata laluan dan tidak dilindungi upped permainan untuk keretas kata laluan profesional kerana walaupun mereka bukan orang yang melakukan pelanggaran data, mereka kini lebih bersedia berbanding sebelum ini untuk memecahkan kata laluan yang ada ketika satu dump data berlaku. Kata laluan yang diperoleh dari hack RockYou dikemaskini senarai serangan kamus dengan kata laluan sebenar orang yang digunakan dalam kehidupan sebenar, menyumbang kepada retakan penting, lebih cepat dan lebih berkesan.

Pelanggaran data seterusnya akan datang: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - dan dengan beberapa peningkatan perkakasan, ia mungkin untuk penulis (selepas bergabung dengan beberapa pasukan industri yang relevan) untuk retak sehingga 173.7 juta Kata laluan LinkedIn dalam semata-mata 6 hari (itu 98% daripada set data penuh). Begitu banyak untuk keselamatan, huh?

5. Mengait kata laluan - adakah mereka membantu?

Terdapat kecenderungan untuk tapak yang mengalami pelanggaran data untuk memaparkan kata-kata hashed kata laluan, kata laluan asin, algoritma hash dan istilah serupa yang lain, seolah-olah memberitahu anda bahawa kata laluan anda adalah disulitkan, dan ergo akaun anda selamat (phew). Baik ...

Jika anda mahu memahami apa hashing dan pengasinan adalah, bagaimana mereka bekerja dan bagaimana mereka mendapat retak, ini adalah artikel yang baik untuk dibaca.

Dengan risiko mempermudah konsep-konsep, di sini:

- Algoritma Hash menukar kata laluan untuk melindunginya. Algoritma mengaburi kata laluan supaya ia tidak mudah dikenali oleh pihak ketiga. Walau bagaimanapun, hash boleh retak dengan serangan kamus (di mana titik 6 masuk) dan serangan kekerasan.

- Salting menambah rentetan rawak ke kata laluan sebelum ia telah hilang. Dengan cara ini, walaupun kata laluan yang sama telah dialihkan dua kali, hasilnya akan berbeza kerana garam.

Kembali ke hack Dropbox, separuh kata laluan berada di bawah hash SHA-1 (garam tidak termasuk, yang menjadikannya mustahil untuk retak) manakala separuh lagi berada di bawah hash bcrypt.

Campuran ini menunjukkan peralihan dari SHA-1 untuk bcrypt, yang bergerak jauh di hadapannya, kerana SHA1 sedang dalam proses dihapuskan menjelang tahun 2017, digantikan oleh SHA2 atau SHA3.

Yang berkata, adalah penting untuk memahami bahawa "hashing adalah polisi insurans" yang hanya melambatkan penggodam dan keropok. Walaupun perlindungan tambahan ini menjadikan kata laluan "sukar untuk menyahkod", ia tidak bermakna mereka tidak boleh retak.

Pada yang terbaik, hashing dan salting hanya membeli masa pengguna, cukup untuk menukar kata laluan mereka untuk mengelakkan pengambilalihan akaun mereka.

6. Selepas hacks (pelanggaran data)

(1) Hacks boleh agak jinak seperti hack Dropbox, atau mempunyai hasil yang dahsyat seperti pelanggaran data Ashley Madison.

Dalam yang terakhir, 25GB data termasuk alamat rumah sebenar, urus niaga kad kredit, dan sejarah carian pengguna mereka telah bocor. Disebabkan sifat laman web, terdapat banyak contoh orang yang mengelirukan, memeras ugut, pemerasan, perceraian dan juga bunuh diri.

Hack ini juga mendedahkan penciptaan akaun palsu dan penggunaan chatbots untuk menarik pelanggan membayar untuk mendaftar untuk akaun.

(2) Hacks juga menunjukkan ketidakpedulian kami dalam memilih kata laluan - iaitu sehingga pelanggaran telah berlaku.

Kami telah menetapkan ini apabila membincangkan RockYou pelanggaran dalam # 4. Jika anda mempunyai banyak data penting yang terapung di Web, ini adalah idea yang baik gunakan aplikasi pengurusan kata laluan. Dan membolehkan pengesahan dua langkah. Dan tidak pernah menggunakan semula kata laluan yang telah berlaku dalam pelanggaran data. Dan pastikan orang lain bekerja dengan anda mengamalkan langkah keselamatan yang sama.

Jika anda ingin mengambil langkah seterusnya, daftar alat pemberitahuan yang memberi amaran kepada anda apabila e-mel anda terlibat dalam pelanggaran data.

(3) Hacks menunjukkan tapak sikap acuh tak acuh untuk melindungi kata laluan pengguna dan data.

Dalam kes Dropbox vs LinkedIn, anda boleh melihat Dropbox itu mengambil langkah yang lebih baik untuk mengurangkan kerosakan dari pelanggaran data seperti ini.

Dropbox menggunakan kaedah hashing dan salting yang lebih baik, menghantar e-mel kepada pengguna yang mendorong mereka menukar kata laluan mereka dengan secepat mungkin, menawarkan pengesahan dua faktor dan Universal 2nd Factor (U2F) yang menggunakan kunci keselamatan, dan membuat perubahan polisi kakitangan (pekerja Dropbox sekarang menggunakan 1Password untuk menguruskan kata laluan mereka, kata laluan akaun korporat tidak boleh lagi digunakan semula, dan semua sistem dalaman berada di 2FA).

Untuk pecahan apa yang LinkedIn telah lakukan, artikel ini mungkin bacaan yang lebih teliti dan sesuai.

Mengakhiri

Untuk menjadi jujur, belajar tentang semua ini hanya dari belajar hack Dropbox telah menjadi pengalaman pembukaan mata dan menakutkan. Kita, penduduk umum, amat memandang rendah keperluan kata laluan yang unik dan kuat walaupun selepas diberitahu berbilang kali untuk tidak pernah berkongsi atau mengulang kata laluan, atau menggunakan kata-kata kamus di dalamnya.

Jika data anda terjejas oleh hack Dropbox, lakukan langkah berjaga-jaga yang diperlukan untuk mendapatkan maklumat peribadi anda. Letakkan sedikit usaha ke dalam kata laluan anda atau dapatkan pengurus kata laluan. Oh, dan pita ke atas kamera komputer riba atau webcam apabila ia tidak digunakan. Anda tidak boleh terlalu berhati-hati.

(Foto penutup melalui GigaOm)